¿Qué es un solución NAC?

El control de acceso a red (NAC) representa una categoría emergente en productos de seguridad, su definición es controvertida y está en constante evolución. Se podría decir que es una solución de seguridad en red que intenta unificar la tecnología de seguridad en los equipos finales (antivirus, prevención de intrusiones en el host, informes de vulnerabilidades…), usuario o sistema de autenticación y reforzar así la seguridad de acceso a la red.

¿Qué funcionalidad tiene una solución NAC?

El objetivo del control de acceso a red es realizar exactamente lo que su nombre implica: control de acceso a la red con políticas, incluyendo pre-admisión, chequeo de políticas de seguridad en el usuario final y controles post-admisión sobre los recursos a los que pueden acceder en la red los usuarios y dispositivos, y que pueden hacer en ella.

¿Cuáles son sus casos de uso?

Terminal

Un usuario externo conecta un dispositivo a un puerto, usando el puerto de una impresora o maquina de red.

Dispositivo de invitado

Un invitado registra su Tablet y teléfono móvil a través del portal para invitados (Guest Portal) de la red.

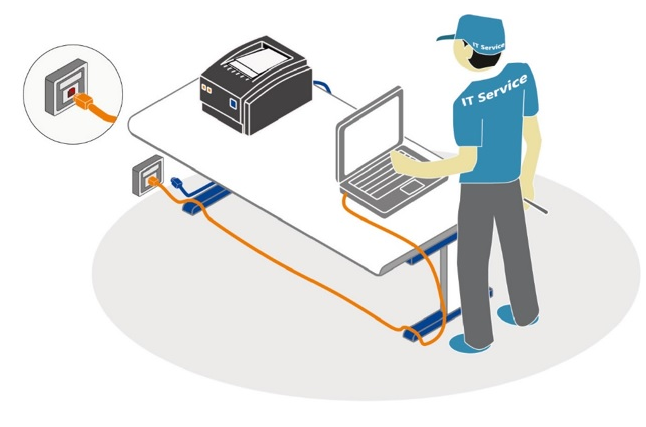

Ingeniero de Servicios

Un impostor que se hace pasar por un ingeniero de servicios cambia una impresora con datos sensibles en el disco duro y roba sus datos.

Usuario desconocido

Un usuario desconocido o estudiante conecta su portátil a una estación de la empresa y obtiene acceso completo y sin restricciones a la red de la misma.

Suplantación meadiante ARP Spoofing

Un agente desconocido logra acceder a la red por medio de una suplantación de dirección ARP o de MAC.

Empleado externo

Un empleado externo conecta su portátil por LAN o wifi a la red de la empresa. Sin control.

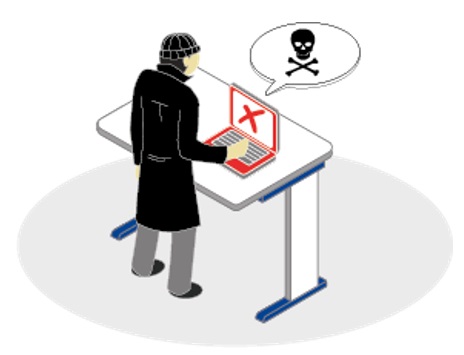

Malware introducido

El malware enviado por correo electrónico por una fuente desconocida infecta el dispositivo o terminal y se extiende a toda la red no segmentada.

El traslado

Un empleado se traslada internamente a otra oficina y necesita que le den acceso a los recursos asignados de forma rápida y segura.

Visibilidad

El administrador obtiene una visión completa de la red a través de múltiples puntos de la oficina y visualizando los componentes y recursos de la red.

Radio por Internet

Un empleado escucha la radio por internet desde su puesto de trabajo, conectado al wifi de la empresa provocando un agujero de seguridad.

Conmutador telefónico VoIP

Acceso completo a la red mediante los puerto de telefónicos VoIP.

El ordenador no estaba apagado

Los empleados generan un riesgo para la seguridad cuando no apagan convenientemente sus PC, sino solo los monitores.

En DX Global Services conocemos muy bien este tipo de soluciones. Si necesitas asesoramiento, contacta con nosotros.